Fix: Kritisk Chrome Update Scam

Skapere av skadelig programvare ser ut til å aldri gå tom for ideer. Google Chrome-oppdateringssvindel har eksistert i en stund, men nå er det en ny og oppdatert svindel som involverer Chrome, som ofte kalles Critical Chrome Update Scam .

Siden Chrome aldri vil avbryte søkeopplevelsen din for å be deg om å oppdatere som standard, er det tydelig at du har å gjøre med en PUP eller nettleserkaper hvis du får denne meldingen mens du surfer på Internett ved hjelp av Google Chrome.

Husk at denne skadelig programvaren er forskjellig fra den påtrengende popup-svindelen til Chrome Update og må fjernes på en annen måte.

Slik fungerer den kritiske Chrome Update Scam

Critical Chrome Update-svindelen er en av de nyeste sosiale ingeniørteknikkene som er laget for å levere skadelig kode til en uforutsett bruker. Endelig mål er å overbevise brukeren om å klikke på Last ned nå- knappen. Dette vil utløse nedlasting av en selvutpakkende BAT-fil som mest sannsynlig inneholder en nettleserverktøylinje, et "optimaliseringsverktøy" eller en annen type produkt som vil ende opp med å generere inntekter per klikk til adware-utgiveren. Imidlertid er det en mer alvorlig mulighet der Last ned nå- knappen vil utløse nedlasting av et spionprogramvare til en filkrypterende ransomware.

Sikkerhetsrapporter for denne spesielle malware-svindelen har rapportert følgende domener som verter:

- iexaidlepro.org

- johphblogger-hints-and-tips.org

- tahxiintimes-niedersachsen.org

Merk: Dette er bare de mest populære forekomstene. Siden nettverket til disse sidene er raskt, endrer domenenavn seg i et forsøk på å unngå utpressing av mekanismer og antimalware-pakker. Videre vil den faktiske URL-en inneholde en lang hale med tilfeldige tegn.

Designmessig er landingssiden med den store logoen og den ekte utseende Last ned nå-knappen identisk med Chromes nedlastingsside. Svindelen er definitivt en forbedring av den rudimentære Chrome Update Pop Up Scam.

Svindelen drives av en PUP

Utseendet til denne svindelfanen er ikke skriptet av noen handlinger som brukeren må ta. Malware-siden er programmert til å vises midt i brukerens surfesession for å få den til å se ekte ut.

Det spiller ingen rolle hvilken nettside eller hvilket utvidelse du bruker - folk har rapportert om å se denne svindelen på pålitelige nettsteder som Amazon.com, Google.com, Wikipedia.com, etc. Dette skjer fordi standardoppførselen til nettleseren din er endret av et PUP (potensielt uønsket program) .

En PUP er en type ondsinnet programvare som kan infisere en datamaskin uten brukerens tillatelse. I dette tilfellet kom PUP-en som forårsaker denne ondsinnede oppførselen, sannsynligvis med en ekstremt populær metode kalt bunting. Bundling er handlingen for å skjule ondsinnet kode eller omdirigere i en tredjeparts installasjonsklient. Siden de fleste tredjepartsprogrammer som er brukt er freeware tilgjengelig på populære nedlastingssteder, vil brukerne vanligvis bare trykke på Neste- knappen uten å fjerne merket for installasjonen av medfølgende programvare.

Når PUP kommer trygt på offerets datamaskin, vil den begynne å kapre Chrome-nettleseren for å lage viderekoblinger som vil styre brukeren mot å klikke på Last ned nå- knappen som vil laste ned selve viruset.

Slik fjerner du Critical Chrome Update Scam virus

Hvis du for tiden arbeider med Critical Chrome Update Scam, er det noen gode nyheter - ved å følge et sett med instruksjoner, vil du klare å inneholde og til og med utrydde infeksjonen ganske enkelt. Selvfølgelig vil det være mye enklere å håndtere Critical Chrome Update Scam hvis du ikke klikket på Last ned nå- knappen og lot infeksjonen spre seg.

Hvis du får hyppige popup-vinduer, er det noen få trinn du kan følge for å hindre at Critical Chrome Update Scam- popup-vinduer forstyrrer nettlesingsøktene dine: den automatiske måten og den manuelle måten. Nedenfor har du en samling trinn som lar deg eliminere infeksjonen fullstendig.

Merk: Hvis du vil sikre at infeksjonen er blitt behandlet fullstendig, ikke hopp over noen av trinnene som er presentert nedenfor. Siden noen malware-programmer har gjenopprettende egenskaper, kan du ende opp med å håndtere problemet på nytt om noen uker hvis du ikke fjerner det helt.

Trinn 1: Avinstallere PUP-programmet fra datamaskinen

I dette første trinnet skal vi prøve å finne det potensielt uønskede programmet som ble brukt til å levere den ondsinnede koden. Jeg vet at det kan virke vanskelig å finne ut hvilket program som er ansvarlig, men prosessen er ganske enkel hvis du vet hvor du skal se.

Ved å se på Programmer og funksjoner- menyen og avinstallere alle oppføringer som ikke er regnskapsført, vil du etter hvert ta vare på den skyldige. For å gjøre det enklere for deg opprettet vi en trinnvis guide sammen med en liste over potensielle syndere:

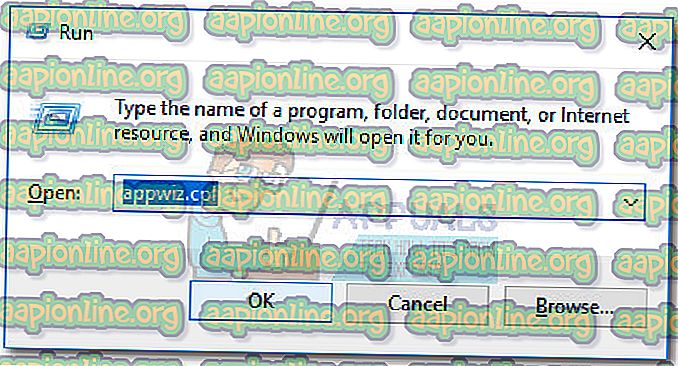

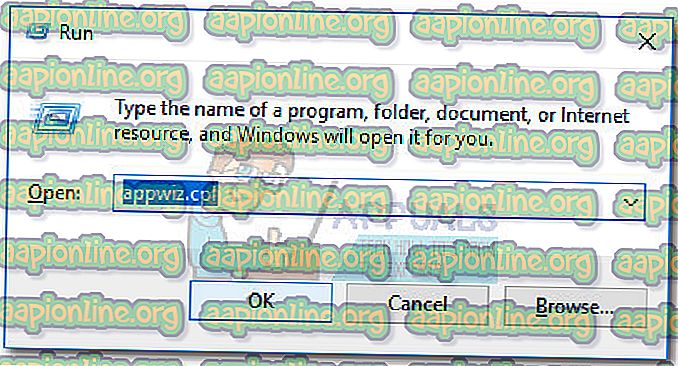

- Trykk Windows-tasten + R for å åpne en Run-boks. Skriv deretter “ appwiz.cpl ” og trykk Enter for å åpne programmer og funksjoner .

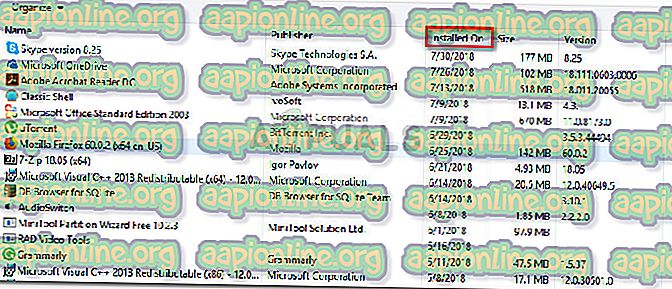

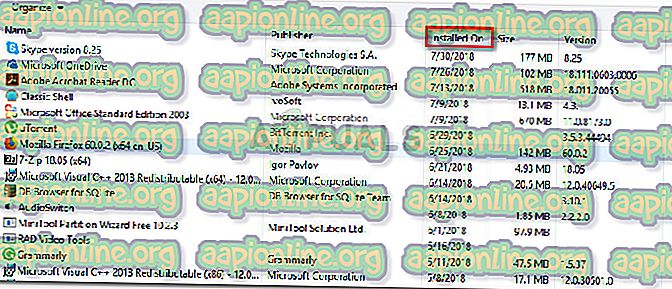

- Inne i programmer og funksjoner, høyreklikk på en oppføring som ikke er signert av en pålitelig utgiver, og klikk på Avinstaller for å fjerne applikasjonen. Hvis du bare begynte å få de tilfeldige popup-vinduene nylig, kan du klikke på kolonnen Installert på for å bestille applikasjonene innen installasjonsdatoen. Dette skal tillate deg å identifisere synderen.

- Hvis du fortsatt har problemer med å identifisere PUP, her er en liste over kjente ondsinnede programmer som er bekreftet av sikkerhetseksperter for å spre ondsinnet kode: CheckMeUp

HostSecurePlugin

HD-V2.2

Savepass

Savefier

CloudScout foreldrekontroll

Desktop Temperatur Monitor

Word Proser

Lagre daglige tilbud

Nettverkssystemdriver, SS8

Sm23mS,

Salus

Pic Forbedre

PriceLEess

Nettlesere Apps Pro

MediaVideosPlayers

Ny spiller

Salg Pluss

Pris Minus

Kino Pluss

DNS Unlocker

1.0.0.1

Wajam Merk: Husk at dette ikke er en endelig liste, da det ondsinnede programmet kan ha et annet navn på datamaskinen din. Det er alltid en god idé å sjekke Publisher-kolonnen for å få et tydeligere bilde.

- Hvis du finner noen programmer som nekter å avinstallere konvensjonelt, er det en stor sjanse for at du bare har funnet din skyldige. Hvis du ikke kan avinstallere programmet via Programmer og funksjoner- menyen, kan du bruke et kraftig avinstallasjonsprogram som Revo Uninstaller eller iObit Uninstaller for å få jobben gjort.

Når hver potensiell synder er avinstallert, flytter du ned til trinn 2.

Trinn 2: Fjerne eventuell adware med AdwCleaner

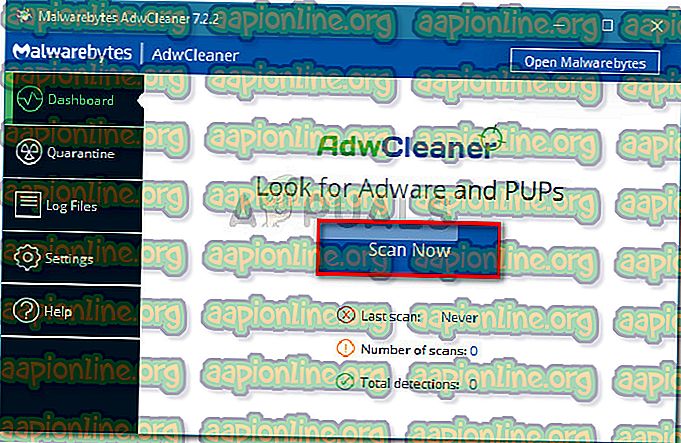

Nå som vi tidligere har behandlet programmet som leverte infeksjonen, la oss fjerne eventuelle resterende adware-koder med et spesialisert program. Det er en rekke programmer som lar deg gjøre dette, men vi anbefaler AdwCleaner. Dette Malwarebytes-utviklede produktet er et gratis verktøy som de aller fleste brukere som er berørt av Critical Chrome Update Scam, har brukt for å løse problemet.

Her er en rask guide til hvordan du bruker AdwCleaner til å skanne PC-en og fjerne eventuelle resterende adware-koder fra Critical Chrome Update-svindelen:

- Bruk denne offisielle lenken ( her ) for å laste ned den nyeste versjonen av Malwarebytes Adwcleaner.

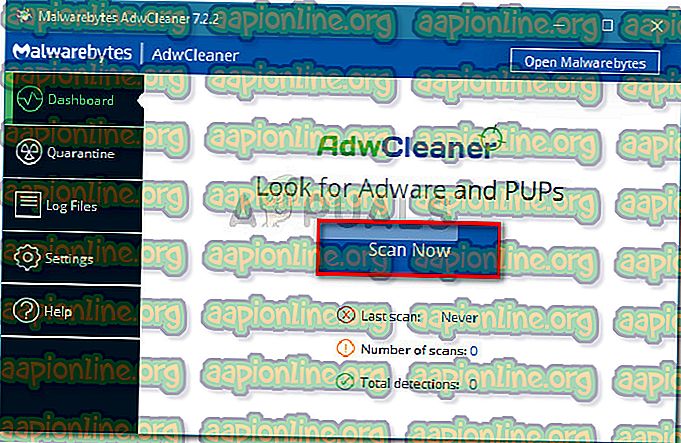

- Når nedlastingen er fullført, dobbeltklikker du på den kjørbare adwcleaner og velger Ja ved ledeteksten UAC (User Account Control) .

- Klikk på Jeg er enig med den første ledeteksten, og klikk deretter på Skann nå- knappen for å instruere AdwCleaner om å lete etter Adware og PUP-er.

- Vent til den første skanningen er fullført, velg deretter hver identifiserte PUP eller adware, og klikk på Rengjør og reparer- knappen for å starte rengjøringsprosessen.

- I neste vindu, klikk på Rengjør og start på nytt nå for å utløse en omstart på slutten av rengjøringsprosessen.

Ved neste oppstart skal du ikke lenger bli bedt om av kategorien Kritisk oppdatering. Men bare for å være sikker på at du fjerner hver siste bit av ondsinnet kode, går du ned til trinn 3 .

Trinn 3: Utføre en systemomfattende malware skanning

Nå som kilden til infeksjonen og den resterende malware-koden er blitt behandlet, er det på tide å anbefale å bruke en kraftig skanner på forespørsel som vil se utover PUP-er.

Det er mange dedikerte sikkerhetsskannere å velge mellom, men vi anbefaler en full Malwarebytes-skanning for best mulig resultat. Hvis du ikke er så datamaskinkyndig, kan du følge vår trinnvise guide ( her ) om nedlasting, installasjon og bruk av Malwarebytes for å fjerne andre typer infeksjoner.

Når du lykkes med å kjøre en skanning med en kraftig sikkerhetsskanner på forespørsel, går du ned til trinn 4 .

Trinn 4: Dobbeltkontroll med HitmanPro

Nå er systemet sannsynligvis fritt for infeksjon, og popup-vinduene Critical Chrome Update Scam bør ikke lenger forekomme. Men siden noen typer infeksjoner vil forlate systemet ditt sårbart for andre trusler mot skadelig programvare, er det bedre å dobbeltsjekke enn å synes synd senere.

HitmanPro er en skadelig programvare som er ekstremt effektiv til å identifisere og håndtere risikovare. De fleste sikkerhetsforskere anbefaler en HitmanPro-skanning rett etter en vanlig antivirus-skanning for å sikre at antivirus-pakken ikke gikk glipp av noe.

Her er en rask guide til hvordan du laster ned, installerer og kjører en HitmanPro-skanning:

- Besøk denne offisielle lenken ( her ) og last ned den gratis 30-dagers prøveversjonen av den nyeste versjonen av HitManPro.

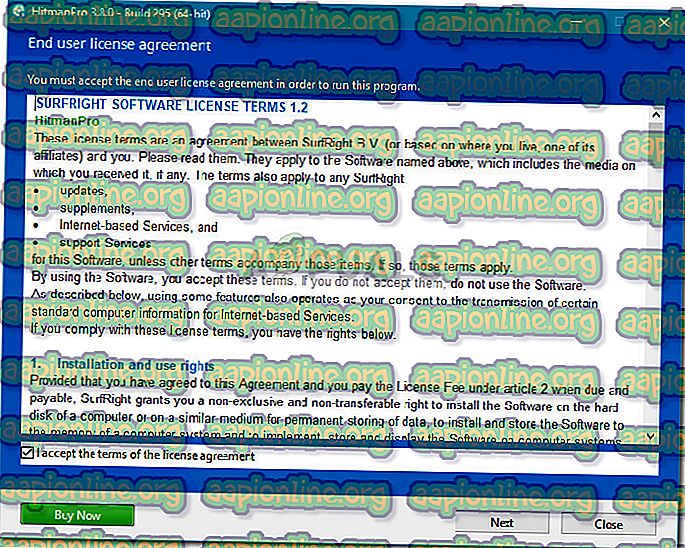

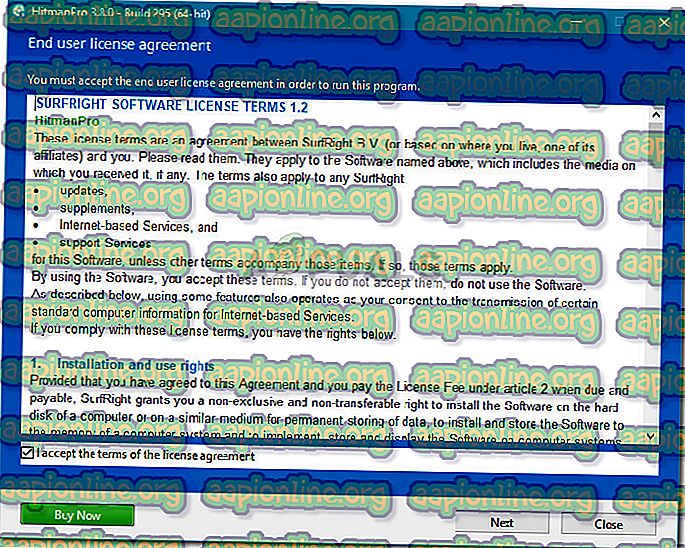

- Når installasjonssettet lastes ned, dobbeltklikker du på det og følger instruksjonene på skjermen for å installere skanneren på systemet ditt.

- Når installasjonen er fullført, åpner du HitmanPro og trykker Ja ved UAC-ledeteksten. Deretter er du enig med ToS og trykker på Neste- knappen igjen.

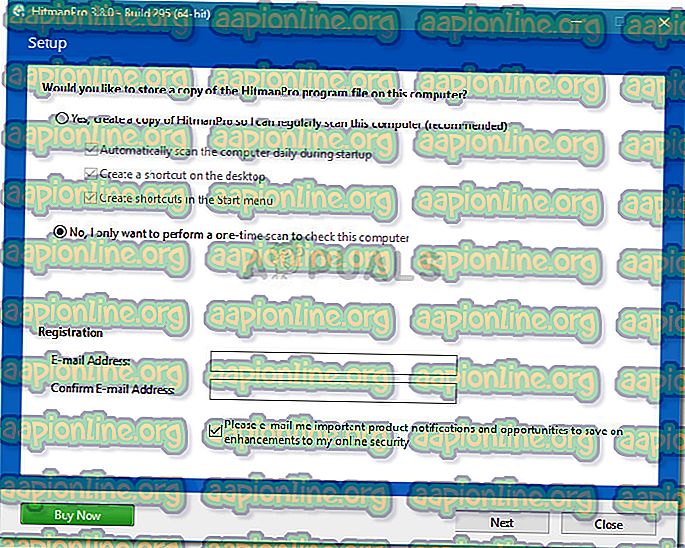

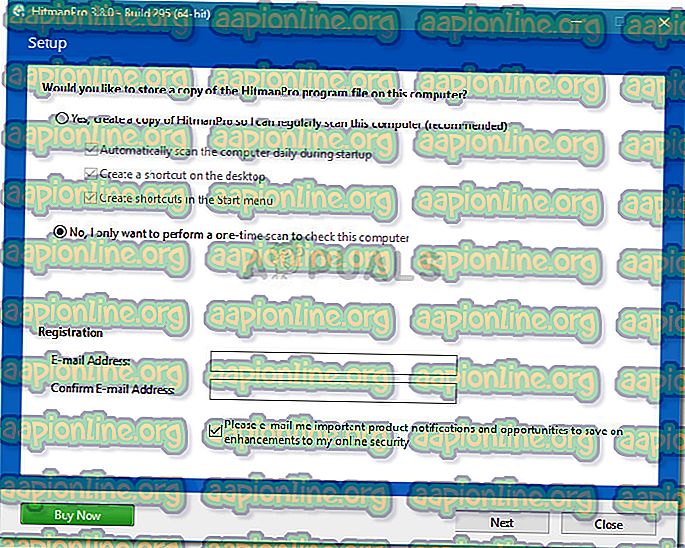

- I det neste skjermbildet, velg Nei, jeg vil bare utføre en engangssøk for å sjekke denne datamaskinens veksle og trykke på Neste- knappen igjen for å utløse en systemomfattende skanning.

- Vent til alle filene er fullstendig skannet og analysert. Deretter setter du hver rullegardinmeny tilknyttet de identifiserte truslene for å slette og klikker på Neste- knappen igjen.

Trinn 5: Tilbakestill Chrome-nettleseren til standardinnstillingene

Hvis du har kommet så langt, har du bare en ting til å gjøre før du trygt kan si at systemet ditt er fri for den kritiske Chrome Update Scam. For å sikre at du ikke har noen skadelig kode som er igjen som kan kapre Chrome-nettleseren din, er det viktig å tilbakestille innstillingene til standardverdiene. Her er en rask guide til hvordan du gjør dette:

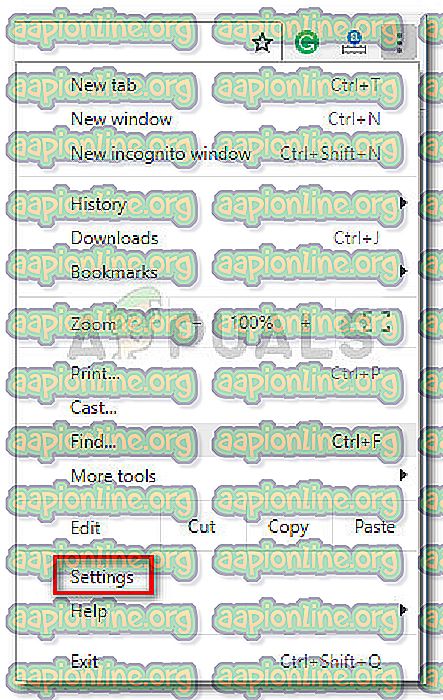

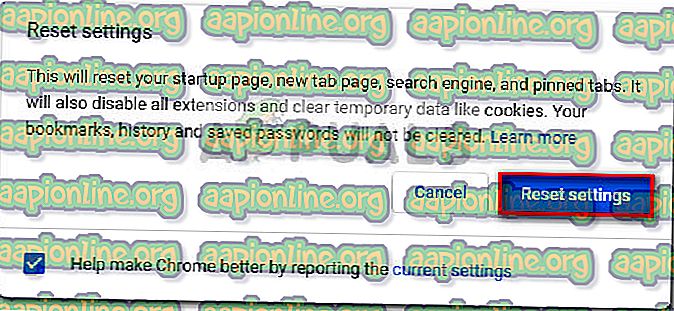

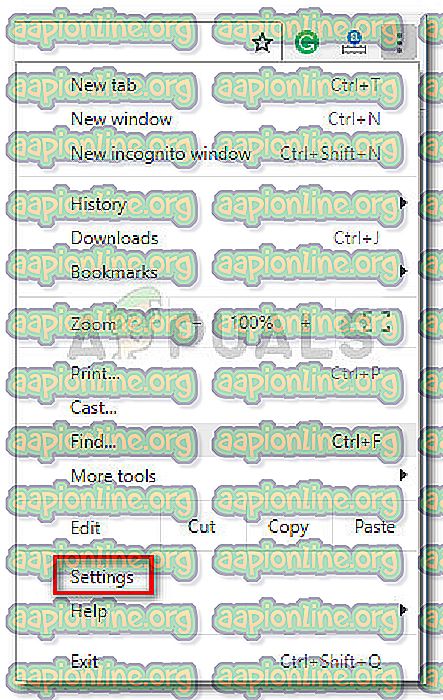

- Åpne Chrome-nettleseren, gå til handlingsknappen (trepunktsikon) øverst til høyre og klikk på Innstillinger .

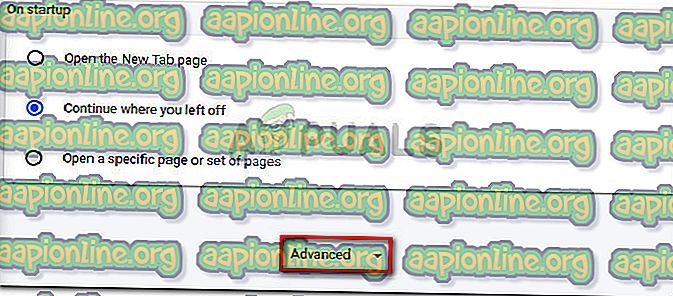

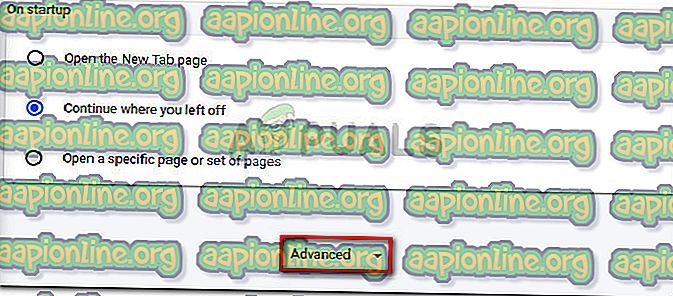

- I Innstillinger- menyen blar du til bunnen av skjermen og klikker på Avansert for å utvide rullegardinmenyen.

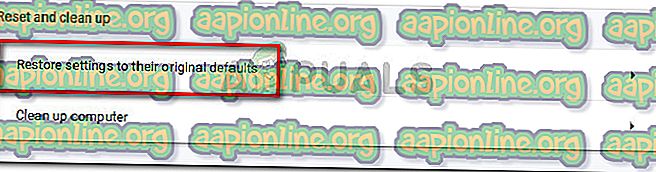

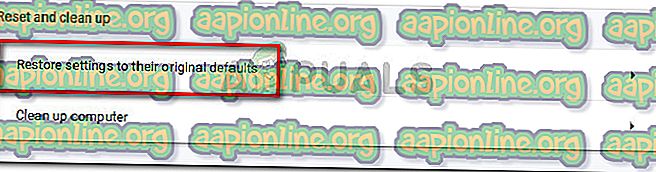

- I avansert- menyen blar du helt ned til fanen Tilbakestill og rydd opp og klikker på Gjenopprett innstillinger til de opprinnelige standardverdiene .

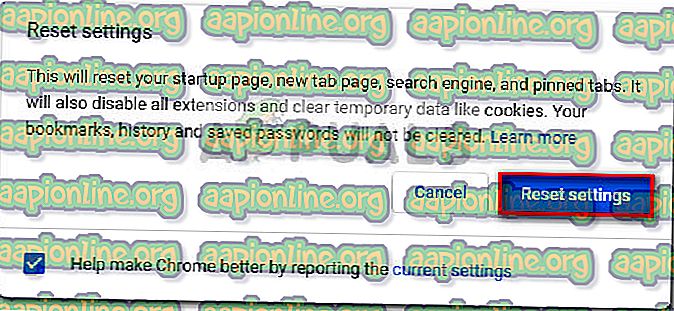

- Klikk på Tilbakestill innstillinger for å tilbakestille innstillingene til standard.

- Start datamaskinen på nytt. Ved neste oppstart skal du ikke lenger plage popup-vinduer med kritisk Chrome-oppdatering av svindel når du surfer på nettet med krom.